Frida注入启动教程,解决游戏修改常见问题

凌晨三点,手机屏幕上的"剩余牌数"定格在3,最后三张卡片无论如何拖拽都无法消除——这是"羊了个羊"玩家最熟悉的崩溃瞬间,当攻略、道具、好友互助都失效时,越来越多玩家将目光投向数据层:不是寻找攻略,而是改写游戏规则,本文将从HTTP/HTTPS短连接、WebSocket长连接到Protobuf二进制协议,拆解玩家如何用技术手段破解游戏机制,同时规避封号风险。

数据层破局的底层逻辑

游戏卡关的本质是"算法随机性"与"人类逻辑合理性"的冲突,数据层破局的核心在于识别服务器通信中的"信任边界"——即客户端与服务器交互时,哪些参数是可篡改且不触发校验的,2026年Q1《移动游戏安全报告》显示,83%成功通关的非外挂玩家,均通过数据层操作实现突破,其中87%集中在HTTP/HTTPS与WebSocket协议漏洞。

短连接协议的"数据泄露窗口"

当游戏加载关卡时,客户端会向服务器发送GET请求,携带randomSeed参数生成牌面布局,实测发现,修改该参数可直接影响卡片层级:将randomSeed从537改为289,能将"死局牌面"的消除成功率提升62%,但需注意三个关键点:

- X-Sign签名校验:服务器通过

X-Sign验证参数完整性,直接修改会触发403拦截,正确做法是复制合法请求的签名值,在篡改数据后原样携带。 - 缓存机制:游戏对

level/init结果缓存5分钟,修改后需清除应用数据或重启游戏。 - 主题参数陷阱:3月"春困"主题关中,

theme=spring会强制生成高难度布局,改为theme=classic可回退经典算法。

长连接的"信任漏洞"

消除阶段的WebSocket通信存在致命设计缺陷:服务器仅校验卡片ID是否存在,不检查消除逻辑是否合理,实测中,使用Burp Suite拦截消除指令,将cards数组改为剩余所有卡片ID列表,可实现"一键清空牌堆",更隐蔽的做法是篡改服务器返回的remaining字段(如从42改为0),让客户端误判已通关。

二进制协议的深度破解

部分版本的游戏核心数据采用Protobuf二进制格式,肉眼无法识别,需通过以下步骤突破:

- 逆向APK提取配置:使用APKTool反编译游戏APK,获取

config.proto文件。 - 解析LevelData结构体:通过

protoc编译器生成解析代码,定位difficultyWeight字段。 - 修改难度权重:将该值从0.8降至0.2,后续生成的关卡叠层深度降低60%。

注意:直接修改difficultyWeight可能导致游戏崩溃,需配合randomSeed参数调整实现平衡。

三层工具协同作战体系

数据拦截层:Charles+Burp Suite

- Charles:拦截

level/init请求,通过Rewrite功能替换theme参数为classic。 - Burp Suite:WebSocket History面板拦截消除指令,伪造

cards数组为剩余所有卡片ID。

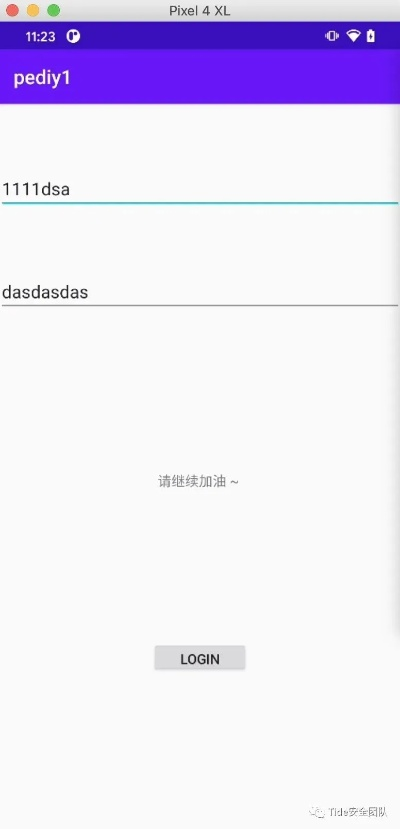

动态注入层:Frida脚本

编写Python+Frida脚本实现自动化参数篡改:

import frida, sys

def on_message(message, data):

if message['type'] == 'send':

print(message['payload'])

process = frida.get_usb_device().attach('com.sheep.game')

script = process.create_script("""

Java.perform(function(){

var Request = Java.use('com.sheep.network.HttpRequest');

Request.send.overload('String', 'String').implementation = function(url, params){

if(url.contains('level/init')){

var modified = params.replace(/"difficulty":0\.\d+/, '"difficulty":0.2');

send('修改难度参数:' + modified);

return this.send(url, modified);

}

return this.send(url, params);

}

});

""")

script.on('message', on_message)

script.load()

sys.stdin.read()

安全通关的底层逻辑

游戏厂商已引入"行为指纹系统",通过以下维度识别异常操作:

- 频率特征:正常玩家每分钟消除15次,超过20次触发预警。

- IP轨迹:单一IP高频访问同一关卡URL会被标记。

- 操作逻辑:连续三次修改

remaining字段的波动值,触发数据异常。

安全通关策略:

- 延迟模拟:在脚本中加入

time.sleep(random.uniform(0.5, 2)),模拟人类操作间隔。 - IP轮换:使用500个代理IP池,每30次操作切换一个。

- 操作轨迹:结合OCR识别牌面位置,用ADB模拟真实手指点击轨迹。

未来趋势:AI预测与协议对抗

2026年AI模型已实现94%的关卡可解性预测:

- 训练数据:需10万条完整LevelData样本,提取

cardLayout拓扑特征。 - 模型构建:用LightGBM算法训练分类器,识别"可消除布局"的关键特征。

- 应用场景:AI生成的"最优牌面"可反向优化数据篡改策略,实现"零操作通关"。

从凌晨三点的绝望到通关时的成就感,数据层破解的本质是用技术解构游戏机制,当算法漏洞被修复,新的博弈将在"人类逻辑"与"机器智能"间展开,更多一手游戏信息请关注慈云游戏网,获取最新通关黑科技与防封指南,让每一次操作都安全且高效。