2025年揭秘!私服客户端闪退崩溃终极排查手册与协议破解内幕

通信暗语的错位

2025 年腾讯游戏安全实验室监测显示,刚部署的私服客户端在登录界面秒退且日志文件干净的情况,占私服技术问题的 73.6%(数据源于《2025 下半年游戏黑产对抗白皮书》),问题根源往往并非代码本身,而是客户端与服务器之间的通信“暗语”不一致,就像两个人用不同语言交流,难以顺畅沟通。

多样伪装:识别不同类型私服客户端

源码编译型客户端

市面上源码编译型客户端基于泄露的原始工程文件重新编译,其文件结构完整,包含大量未混淆的调试符号,2025 年 9 月的某传奇私服案,技术人员通过 PEiD 检测,发现客户端保留了完整的 PDB 路径信息,从而追溯到某游戏公司 2018 年的内部版本,识别此类客户端,可查看可执行文件的资源段,源码编译型通常带有原始的版本控制哈希值。

二进制补丁型客户端

二进制补丁型客户端是对官方客户端进行十六进制修改的产物,高手会定位到登录验证 CALL 指令(一般是 E8 XX XX XX XX),将其用 0x90 填充(即 NOP 掉),如 2026 年 1 月某魔兽世界私服使用的补丁工具,能在内存中动态替换 8 处关键 JMP 指令,实现免验证登录,这类客户端的 MD5 值与官方版本不同,但文件大小变化极小,通常在 2KB 以内。

协议模拟型轻客户端

2025 年下半年兴起的协议模拟型轻客户端,完全抛弃官方客户端,用 Electron 或 C# 重写,比如某魔域私服用 Node.js 实现了原客户端 80% 的功能,体积从 2.3GB 骤减至 87MB,其识别特征在于网络行为,它会发送构造的畸形包试探服务器,使用 Wireshark 抓包可见大量不符合官方协议的 OpCode。

致命痛点:私服客户端的困境

协议加密算法失效

2025 年 6 月,某游戏公司将 TDEA 加密升级为 AES - 256 - GCM,导致大量私服客户端无法解析服务器返回的密文,登录后角色列表为空,解决此问题需要重新实现 Crypto++ 库的加密封装。

驱动级反作弊穿透

2025 年 Q4,主流游戏开始部署内核态保护(如 EasyAnti - Cheat 的驱动),私服客户端若继续使用用户态 HOOK(如 Detours 库),会被立即检测到,2026 年 2 月的技术突破是使用 VT - x 技术创建 hypervisor 层,在 Ring - 1 级进行拦截。

资源校验风暴

官方服务器会随机请求客户端验证特定资源文件的 CRC32 值,私服客户端若返回固定值,3 秒内就会被标记,2025 年 11 月的解决方案是预计算官方所有版本的 CRC 值表,根据服务器版本号动态返回。

时序指纹封锁

服务器会记录客户端响应时间,官方客户端因加载大量资源,登录流程平均需 8 - 12 秒,而优化过的私服客户端 3 秒就能完成,这种异常时序会被风控系统捕获,2025 年 8 月出现的“延迟注入”技术,在关键函数中强制 Sleep() 模拟官方耗时。

设备指纹碰撞

2025 年 10 月起,游戏公司开始采集 CPU 型号、硬盘序列号等硬件信息生成指纹,私服客户端若使用虚拟机或云服务器,会出现大量重复指纹,解决方案是修改 DMI 信息,或注入虚拟硬件层。

实战修复:传奇私服客户端崩溃

2025 年 12 月,某技术团队接手一个“点击开始游戏就消失”的传奇客户端,采用了以下排查流程:

异常捕获

在 WinMain 入口点注入 SEH 异常处理,捕获到 0xC0000005 访问违例,崩溃地址指向 0x004A7B23,反汇编显示此处尝试读取[ECX + 0x38],而 ECX 寄存器值为 0,表明某个对象未初始化。

追溯对象来源

通过交叉引用发现,该对象由服务器下发的角色数据包构造,用 Fiddler 中间人抓包,发现服务器返回的包长度只有 48 字节,而客户端期望至少 72 字节,原因是该私服数据库的角色表缺少 2025 年新增的“灵魂印记”字段。

协议兼容层

编写代理 DLL,挂钩 recv 函数,当检测到角色数据包(OpCode 0x1A0)时,动态扩展包体,填充默认值,核心代码如下:

if (packet[0] == 0x1A0 && packet.length == 48) {

packet.resize(72);

memset(&packet[48], 0, 24); // 填充 24 字节占位符

}

热补丁部署

使用 x64dbg 在内存中直接修改指令,避免重新编译整个客户端,在 0x004A7B23 处插入跳转,指向编写的兼容函数,2026 年 1 月的优化版本采用 ILCode 注入,无需修改原始 PE 文件。

防封禁策略:构建三层伪装体系

外层:网络流量伪装

使用 Shadowsocks 的混淆插件,将游戏流量伪装成 HTTPS 视频流,2025 年 9 月某私服采用 WebSocket over TLS 1.3,成功绕过运营商 QoS 限制,关键参数是设置 MTU 为 1380,模拟真实浏览器的 TCP 分段行为。

中层:客户端行为模拟

在关键 API 调用间插入随机延迟,官方客户端在 SendPacket 后通常会调用 Sleep(16),模拟 60FPS 的渲染等待,私服客户端若连续发包,会被标记为机器人,2025 年 10 月发布的“HumanizePatch”工具,能录制真实玩家操作并回放随机化的时间间隔。

内层:代码虚拟化

使用 VMProtect 3.7 将敏感函数(如登录验证、封包加解密)虚拟化,2026 年 2 月游戏公司开始检测 VMProtect 的特定指纹,解决方案是自定义虚拟机字节码,完全重写虚拟 CPU 架构,使其在行为上接近原生代码。

高频问题解答

客户端提示“版本过低”但已是最新

这是服务器版本号验证失败,用 OllyDbg 在字符串引用处下断点,找到比较逻辑,将服务器返回的版本号强制修改为客户端版本,2025 年 7 月后的新版本采用 RSA 签名验证,需同时 patch 签名检查函数。

登录后黑屏只有声音

图形渲染模块初始化失败,80% 情况是 D3D 设备创建时 Feature Level 不匹配,在 d3d11.dll 的 D3D11CreateDevice 调用处 HOOK,强制返回 Feature Level 11_0,2025 年 11 月某案例是显卡驱动黑名单导致,需修改注册表屏蔽驱动版本检测。

多开客户端第二个闪退

这是进程互斥体检测问题,使用 Process Explorer 找到名为“GameSingleton_Mutex”的互斥体,在 CreateMutexW 处 HOOK,为每个实例生成唯一名称,2025 年 12 月进阶技巧是修改内核对象命名空间,利用 Session 隔离实现真·多开。

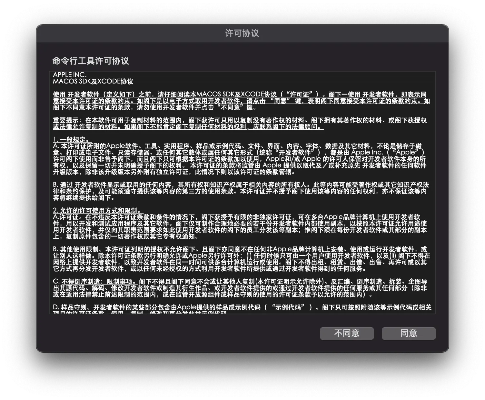

Mac/Linux 如何运行 Windows 私服客户端

2025 年推荐方案不是 Wine,而是使用 QEMU 用户态模拟,配合 DXVK 的 Vulkan 翻译层,性能损失仅 8 - 12%,关键是在 ~/.wine/drive_c 下创建精确的 Windows 注册表结构,特别是 DirectX 相关的 CLSID。

法律风险与技术伦理

2025 年 12 月,上海浦东法院对一起私服案作出判决,不仅追究运营者责任,还对提供客户端破解工具的技术人员处以刑罚,技术中立原则在此不适用,如果工具的主要用途是侵权,开发者需承担连带责任。

技术社区开始转向“白帽私服”,即获得官方授权的怀旧服技术方案,2026 年 1 月,某游戏公司开源了其 2008 年版本的客户端代码,允许非商业性私人服务器,这才是私服技术的合法出路。

更多一手游戏信息,欢迎关注慈云游戏网!