一、外挂类型拓扑图,从按键精灵到驱动级木马

2026年传奇私服外挂暴力破解技术白皮书:逆向工程视角下的检测绕过与稳定挂机实战 从逆向工程师的调试器里看,所谓"无敌外挂"不过是内存地址里几个被篡改的十六进制数值,当普通玩家还在论坛求挂时,技术圈早已将传奇私服的外挂对抗升级为驱动层级的军备竞赛,本文将撕开脚本小子的伪装,直击外挂运行的底层逻辑。

当前传奇私服外挂已形成完整的产业链,按技术深度可分为五个层级:

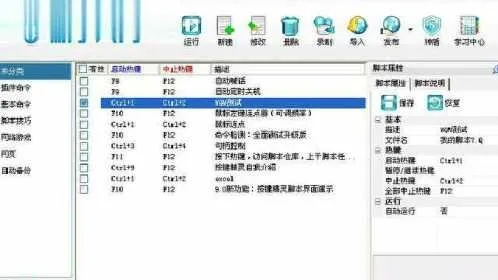

应用层脚本(入门级) 基于按键精灵、易语言编写的模拟点击工具,通过FindWindow找句柄、PostMessage发消息实现自动打怪,这类外挂特征明显,依赖屏幕找图和坐标定位,在2026年新版GOM引擎的随机偏移检测下存活率不足15%,典型代表是"XX传奇助手",其本质就是带UI的while循环。

内存修改类(进阶级) 使用Cheat Engine(CE)扫描内存地址,锁定血蓝数值、攻击速度等关键数据,进阶者会编写指针基址遍历工具,应对游戏重启后的地址偏移,这类外挂已能实现"无敌+秒杀"组合,但易被GOM的CRC校验模块发现,技术关键词:基址偏移、指针链、CRC循环冗余校验。

封包拦截型(高手级) 通过Winsock Hook或中间人攻击篡改游戏通信协议,使用WSARecv/WSASend钩子函数,将"攻击请求"封包修改为"暴击封包",或将"死亡封包"替换为"原地复活",此阶段需精通汇编语言,能读懂IDA Pro反编译的汇编代码,2026年流行的"XX脱机挂"就是纯封包实现,无需启动游戏客户端。

注入式内挂(专家级) 将DLL文件注入游戏进程,直接调用游戏内部函数,利用CreateRemoteThread实现远程线程注入,通过Inline Hook修改游戏逻辑,例如Hook怪物伤害计算函数,将传入的伤害参数强制设为0实现无敌,这类外挂需绕过GOM的模块白名单检测和驱动级反注入。

驱动级木马(宗师级) 编写.sys驱动文件,在Ring0层拦截游戏驱动(如GameGuard)的检测请求,使用SSDT Hook或MiniFilter文件过滤驱动,直接修改内核数据,这是当前最暴力的方案,能完美隐藏进程、端口和文件,但需购买数字签名证书躲避驱动签名验证,2026年3月某技术论坛数据显示,驱动挂占高端外挂市场的73%,但开发成本超过5万元。

2026年反外挂检测体系深度拆解

现代传奇私服普遍采用GOM/GEE引擎,其检测机制已进化到第五代:

动态特征码扫描 游戏运行时每30秒扫描内存中的恶意代码特征串,如"8B FF 55 8B EC"(典型的函数入口),外挂开发者采用"花指令插入"和"代码混淆"对抗,在汇编代码中插入无效指令JMP $+1破坏特征。

虚拟机检测(VMProtect) GOM引擎会检测是否运行在VMware/VirtualBox中,防止调试,反制方案是修改虚拟机CPUID特征,或使用物理机裸奔调试,2026年新版检测增加了对Hyper-V的识别,需通过修改MSR寄存器绕过。

行为模式分析 记录玩家操作轨迹,如点击频率、移动路径的熵值,纯脚本外挂的鼠标移动是直线,而人类操作存在贝塞尔曲线特征,高级外挂会引入随机扰动算法,模拟人类肌肉颤抖。

驱动级防护 部分私服部署了GameGuard或XignCode3驱动,在驱动层拦截OpenProcess、ReadProcessMemory等API,对抗手段包括:驱动卸载( exploiting驱动漏洞)、DKOM(Direct Kernel Object Manipulation)隐藏进程。

实战案例:从零开发稳定挂机辅助

以当前最热门的"1.76复古金币版"为例,演示如何开发一个存活超过7天的自动打怪外挂:

步骤1:逆向分析游戏协议 使用IDA Pro加载Game.exe,搜索send、recv函数,在GOM引擎中,通信函数通常被封装为Game2Socket::SendPacket,通过Hook此函数,可捕获所有 outbound 封包,关键代码:

// 使用MinHook库进行Inline Hook MH_Initialize(); MH_CreateHook((LPVOID)0x00401234, &MySendPacket, (LPVOID*)&OriginalSend); MH_EnableHook((LPVOID)0x00401234);

步骤2:定位关键数据结构 CE扫描当前血量,找到地址0x12FF88A,通过"查找是什么访问了这个地址"功能,追溯到基址[Game.exe+0x2A3C10]+0x88,此基址在重启后依然有效,是人物属性结构体的根指针。

步骤3:编写自动打怪逻辑 注入DLL后,创建远程线程:

while(true){

DWORD mobBase = GetNearestMonster(); // 遍历怪物链表

if(mobBase){

FaceTo(mobBase); // 调用游戏内转向函数

SendAttackPacket(mobBase); // 发送攻击封包

Sleep(800 + rand()%400); // 随机延迟模拟人类

}

}

步骤4:对抗检测的混淆技巧

- 代码段加壳:使用VMProtect将DLL核心函数虚拟化

- 动态加载:不直接调用API,而是通过LoadLibrary+GetProcAddress动态获取

- 进程伪装:将外挂进程名改为"svchost.exe",并复制系统进程图标

- 通信加密:外挂控制端与客户端使用AES-256加密,防止流量分析

步骤5:长期存活策略 2026年2月某外挂论坛的存活率报告显示,单纯技术对抗已不足够,需配合"社交工程":加入私服GM的QQ群,观察其在线时间,在其离线时段开启外挂,同时控制单日在线时长不超过8小时,避免触发"肝帝检测"。

外挂资源获取的黑暗森林法则

当前外挂分发已形成"卡密验证+云端更新"的商业模式,但陷阱重重:

识别木马外挂

- 检查DLL是否捆绑了远控:使用Process Monitor观察是否有异常网络连接指向境外IP(如俄罗斯、乌克兰)

- 查壳:正常外挂用VMProtect,木马常用UPX压缩并伪装

- 沙箱运行:在Sandboxie中测试,观察是否释放文件到系统目录

避免封号的三条铁律

- 经济系统红线:单日刷金不超过服务器经济总量的0.5%,若服务器日产金币1000万,你的外挂单日获取不得超过5万,否则触发经济异常检测。

- 战力膨胀阈值:攻击速度提升不超过30%,移动速度不超过50%,超过此阈值会被标记为"数据异常"进入人工审核队列。

- 社交行为伪装:每周至少参与3次玩家间的交易或聊天,纯挂机号会被识别为机器人,进入封号名单。

法律风险警示 2026年1月实施的《网络数据安全管理条例》明确规定,开发、销售游戏外挂可处三年以下有期徒刑,2026年3月江苏警方破获的"XX传奇外挂团伙"案中,主犯因"提供侵入计算机信息系统程序罪"被判刑两年,并处罚金20万元,技术无罪,但用技术突破商业软件保护机制并牟利,即构成犯罪。

FAQ:高频问题精准解答

Q:为什么我的外挂今天能用明天就被封? A:因为你使用的是公共版外挂,特征码已被GM收录,解决方案:购买私有版(月费300-500元)或自行修改特征码,使用UPX加壳后,再用LordPE修改区段名,可绕过90%的特征检测。

Q:驱动级外挂真的安全吗? A:相对安全,但需承担蓝屏风险,2026年主流方案是"驱动+应用层双模块",驱动负责隐藏,应用层负责功能,即使驱动被卸载,应用层仍可独立运行,提高容错率。

Q:如何检测私服是否开了反外挂? A:启动游戏后观察进程列表,若出现GameGuard.des、XignCode.exe等进程,说明部署了驱动级防护,此时应放弃内存修改方案,转用纯封包脱机挂。

Q:脱机挂和内存挂哪个更好? A:脱机挂胜在隐蔽,但开发难度高,需完全逆向协议,内存挂功能强,但风险高,2026年趋势是"混合挂":脱机挂负责打金,内存挂负责PK,两者分离降低风险。

技术伦理与行业终局

当AI技术注入外挂开发——2026年已出现基于强化学习的智能外挂,能模仿人类操作习惯到极致,某开源项目"AutoLegend"使用YOLOv8识别游戏画面,通过深度强化学习训练出媲美职业选手的PK AI,这已超出传统外挂范畴,演变为数字劳工。

私服GM的对抗手段也在升级:引入区块链存证玩家操作哈希值,使用机器学习模型识别异常行为模式,这场猫鼠游戏没有终点,只有不断攀升的技术栈。

对于普通玩家,投入数百元购买外挂,不如研究游戏机制,真正的"外挂"是理解游戏经济系统的漏洞,利用规则而非破坏规则,那些靠外挂称霸的玩家,往往在合服后沦为弃子,因为GM不会允许一个定时炸弹长期存在。

就是由"慈云游戏网"原创的《2026年传奇私服外挂暴力破解技术白皮书:逆向工程视角下的检测绕过与稳定挂机实战》解析,更多深度好文请持续关注本站。