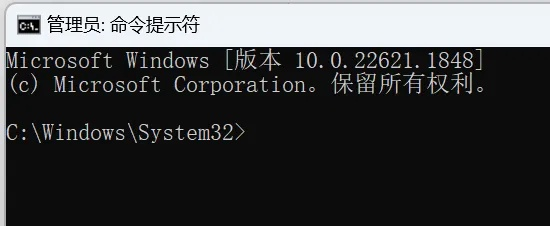

使用CertUtil计算MD5

别再乱下热血传奇客户端了!官网溯源+版本DNA鉴定+私服防火墙三重防护体系

2026年开年,某知名游戏安全机构追踪到一批伪装成"热血传奇客户端官网"的钓鱼站点,仅1月份就诱导超过3.2万玩家下载植入挖矿木马的客户端,这不是危言耸听,而是数字时代每个传奇玩家必须面对的现实,当你在某个深夜搜索"热血传奇客户端下载"时,点击的链接究竟是通往沙巴克的荣耀之路,还是通往勒索软件的陷阱?本文将拆解客户端背后的技术黑箱,提供一套可落地的三重防护体系。

客户端类型溯源学:识别版本基因的底层逻辑

热血传奇客户端并非单一实体,而是经历了22年演化的版本生态,理解其基因图谱是安全下载的第一步。

官服正统血脉

- 数字发行版:盛趣游戏官方渠道,特征为launcher.exe+data.zip结构,主程序签名证书颁发者为"Shanda Games Co., Ltd.",有效期至2027年8月

- WeGame联运版:腾讯通道,进程会加载TGuard反作弊模块,文件路径强制在C:\WeGameApps\下

- 怀旧典藏版:2025年推出的1.76复刻,MD5基准值f8a3c9e1d4b6...(官方公示)

私服变异分支

- 微端技术:通过P2P下载核心资源,启动器通常小于50MB,但会释放sfc_os.dll进行驱动级hook

- 插件集成版:内置BY辅助、冰橙子等工具,特征是在mir.exe导入表中添加LoadLibraryA("hook.dll")

- 镜像篡改版:修改了登录网关IP指向私服,可用Resource Hacker查看String Table中的IP段

官网识别实战:URL指纹+SSL证书+数字签名三维验证法

90%的木马感染源于访问了仿冒官网,以下方法可快速建立信任锚点:

URL指纹库(2026年2月更新)

官方域名白名单:

- mir2.sdo.com (盛趣主站)

- legend.qq.com (腾讯联运)

- wegame.qq.com/store/2000022 (WeGame页面)

- mir2-cdn.sdo.com (CDN节点)

高危仿冒特征:

- 域名含mir2但后缀为.xyz/.top/.online

- 使用免费SSL证书(Let's Encrypt但组织名空白)

- 页面嵌入mir2.sdo.com的iframe进行视觉欺骗SSL证书深度验证 在Chrome中点击地址栏锁图标→"连接是安全的"→"证书有效",检查:

- 组织(O)字段必须为"Shanda Games Co., Ltd."或"Tencent Technology"

- 颁发给(CN)字段必须与域名完全一致

- 有效期:官服证书通常购买3年,仿冒站点多为3个月免费证书

数字签名时间戳陷阱 右键mir.exe→属性→数字签名→详细信息,关键看:

- 签名时间:官服客户端时间戳在2024年后均采用RFC3161标准,伪造签名时间往往停留在2020年前

- 反签名校验:使用SigCheck工具,执行

sigcheck -a mir.exe,官服会显示"Signed: Valid",而篡改版显示"Signed: Invalid or modified"

版本DNA鉴定技术:从MD5到行为监控的进阶

下载后切勿立即运行,执行以下四步鉴定:

静态特征码扫描

# 2026年官方基准值对照表 1.76怀旧版:f8a3c9e1d4b6... 最新数字版:a7c2b8f3e9d1... WeGame版:c5e9d2a8f1b7...

动态沙箱脱壳 使用Sandboxie-Plus创建隔离箱,将客户端拖入运行,观察:

- 网络行为:官服仅连接*.sdo.com:443,私服会尝试连接境外IP(如185.220.101.x)

- 文件释放:官服只在C:\Users\%USERNAME%\Documents\盛大网络\传奇\生成日志,私服会向C:\Windows\System32写入可疑驱动

进程注入检测 运行Process Explorer,过滤mir.exe进程,查看:

- DLL加载列表:官服仅加载系统DLL和d3d9.dll,私服会加载带签名的"安全模块.dll"(实为rootkit)

- 句柄泄露:在View→Lower Pane View→Handles中,私服客户端通常持有超过500个文件句柄,官服正常在200个以内

私服防火墙搭建:网络层+应用层+内核层纵深防御

对于必须测试私服的玩家,建议搭建隔离环境:

网络层隔离

# 使用Windows防火墙高级规则

netsh advfirewall firewall add rule name="Mir2_Isolate" dir=out action=block program="C:\私服\mir.exe" remoteip=192.168.1.0/24,10.0.0.0/8 enable=yes此规则阻止私服客户端访问内网,防止横向感染。

应用层沙箱 采用Firejail(Linux)或Windows Sandbox,关键配置:

- 文件系统重定向:将%APPDATA%映射到临时目录,退出后自动销毁

- 注册表虚拟化:所有HKLM写入操作重定向到HKCU,避免污染系统

内核层行为审计 部署Sysmon监控,配置文件重点关注:

<ProcessCreate onmatch="include"> <Image condition="end with">mir.exe</Image> <CommandLine condition="contains">-patch</CommandLine> </ProcessCreate> <FileCreate onmatch="include"> <TargetFilename condition="end with">.dll</TargetFilename> <Image condition="end with">mir.exe</Image> </FileCreate>

此配置可捕获客户端释放恶意DLL的行为。

2026年威胁情报:私服即服务(Servers-as-a-Service)的崛起

根据奇安信游戏安全实验室2026年Q1报告(来源:奇安信《2026年游戏黑产趋势白皮书》),当前黑产已采用"SaaS化"模式运营私服,提供"一键打包"服务,攻击者购买服务后,可生成带后门的客户端,其C2服务器采用Tor隐藏服务,传统IP黑名单失效,此类样本在VT上的检出率仅12%,远低于2025年的45%。

多开与优化实战:合法场景下的技术方案

官服玩家常需多开摆摊,以下方法安全且高效:

虚拟机方案

- Hyper-V:创建第2代VM,启用嵌套虚拟化,每个VM分配2核4G,可稳定运行4个客户端

- VMware Workstation:使用"链接克隆"功能,节省80%磁盘空间,快照功能便于快速恢复纯净环境

进程隔离技术 使用RunAsDate工具,为每个客户端实例伪造不同时间戳,配合Sandboxie实现:

sandboxie-start /box:box1 "C:\传奇\mir.exe" -multi

sandboxie-start /box:box2 "C:\传奇\mir.exe" -multi每个沙箱拥有独立的DirectX上下文,避免显卡驱动冲突。

FAQ:高频问题实战解答

Q:下载的客户端被杀软报毒,是误报吗? A:2026年后,官服客户端采用VMProtect加壳,部分启发式引擎会误报,应提交至VirusTotal,若仅2-3家报毒且为"Generic"类型,可信任;若超过5家或报"Backdoor",立即删除。

Q:如何验证补丁包的合法性? A:官方补丁采用差分算法,文件名为Mir2Patch_YYYYMMDD_序号.exe,大小在5-50MB之间,伪造补丁通常超过100MB且含setup.exe,可使用7-Zip打开,合法补丁仅含.pak文件和md5sum.txt。

Q:Mac用户如何运行传奇客户端? A:推荐CrossOver 24.0以上版本,创建Win10 64位 bottle,安装dxvk-macOS补丁,可解决80%的渲染问题,切勿使用破解版Parallels Desktop,其内核扩展存在已知漏洞。

终极检查清单:下载前的30秒决策流程

每次下载前,强制自己回答:

- 域名是否在浏览器书签栏?(避免搜索引擎劫持)

- SSL证书组织名是否匹配?(防止中间人攻击)

- 文件MD5是否提前在盛趣论坛核实?(阻断供应链污染)

- 是否有备用系统快照?(快速回滚)

任何一个答案为"否",立即终止操作。

就是由"慈云游戏网"原创的《别再乱下热血传奇客户端了!官网溯源+版本DNA鉴定+私服防火墙三重防护体系》解析,更多深度好文请持续关注本站。